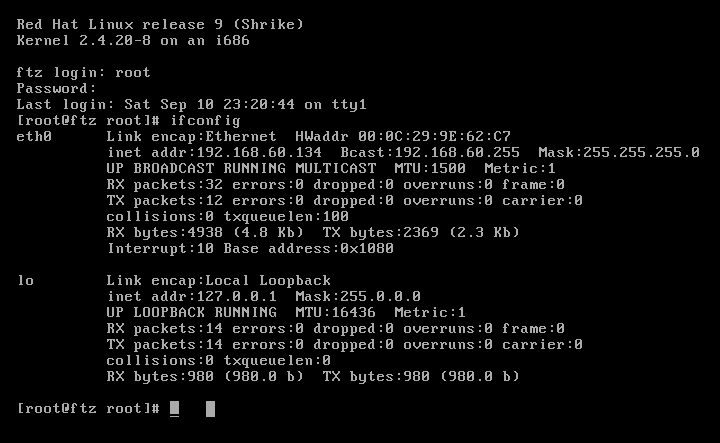

Target ip는 10.10.31.242이다. Port scanning 결과 21, 22, 80 port 가 열려져 있다. ftp에 anonymous아이디로 접근을 하였더니 접속이 되었다. ftp id : anonymous pw : anonymous 그 후 ls -a 옵션으로 list를 확인해보았다. .ssh_creds.docx, hiya, temporary_pw.txt 파일을 확인 하였다. get 명령어로 3개의 파일을 다운 받았다. cat 명령어로 temporary_pw.txt파일을 읽었다. 파일의 내용은 docx 파일을 찾아서 읽으라고 한다. docx 파일은 아까 다운받은 .ssh_creds.docx 파일을 읽으면 될 것이다. 먼저 libreoffice를 다운 받는다. libreoffice 다운 ..