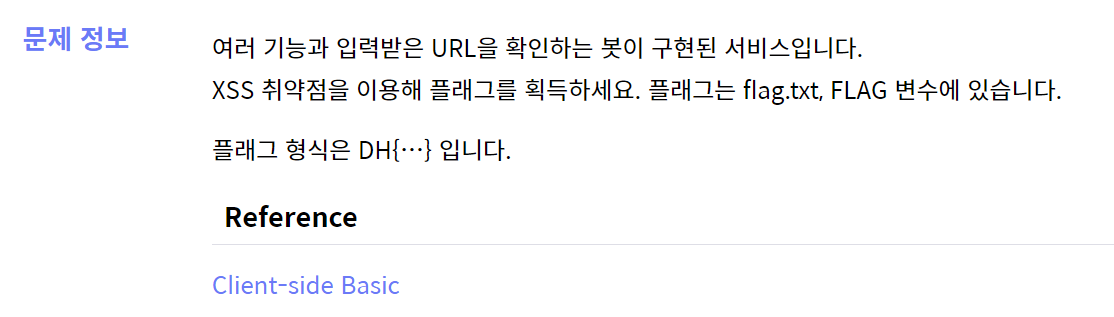

문제 설명 https://dreamhack.io/wargame/challenges/268/?writeup_id=6566 xss-2 여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다. XSS 취약점을 이용해 플래그를 획득하세요. 플래그는 flag.txt, FLAG 변수에 있습니다. 플래그 형식은 DH{...} 입니다. Reference ClientSide: dreamhack.io 위 사이트에서 해당 문제를 풀 수 있다. XSS를 이용하여 flag를 확인하면 되는 문제이다. /vuln 사이트에 script 공격이 막혀있다. 이것을 우회해서 문제를 풀면 될 것이다. 을 사용하여 XSS 취약점을 도출 하였다. 이것을 바탕으로 payload를 짜면 아래와 같다. payload 해당 페이로드를 /fl..